مقابله با حملات باج افزارها با راهکار HPE StoreOnce

فهرست مطالب

Toggleبا افزایش تعداد حملات باجافزاری که شرکتها را در سرتاسر سراسر جهان تحت تأثیر قرار میدهند، زمان آن رسیده است که بسیاری از روشهای انجام کارها را بازبینی کنیم و از اجرای استراتژی ضدحمله درست اطمینان حاصل کنیم. در این مطلب به بررسی برخی از راهکارهایی که میتوان با استفاده از فناوری شرکت HPE به شرکتها ارائه کرد، میپردازیم.

حملات باجافزارها و چالشهای رویکرد سنتی

وقتی به تعداد سازمانهایی که مجبور به پرداخت باج شدهاند نگاه میکنیم، واضح است که دفاع فعلی ناکافی است. تخمین زده میشود که به طور متوسط، هکرها به مدت ۲۰۰ روز قبل از اینکه دادهها را رمزگذاری و از دسترس خارج کنند، به شبکه شما نفوذ کردهاند. زمان گرانبهایی که اغلب به آنها اجازه داده تا وضعیت شبکه شما را درک کنند و مهمتر از همه، به اقدامات محافظتی شما مانند پشتیبانگیری و سایت بازیابی فاجعه حمله کنند.

رویکرد سنتی از چند جهت با چالش مواجه است. برخی از این چالشها شامل موارد زیر است:

- ایستگاههای کاری کاربران به ندرت به راهکارهای حفاظتی مؤثر، به روز و کامل مجهز میشوند.

- عملکردهای اصلی حفاظت از ایستگاه کاری (مانند قابلیتهای محافظتی ویندوز) اغلب به طور پیش فرض غیرفعال میشوند.

- دسترسی به شبکه کسبوکار از راه دور (به عنوان مثال VPN، RDP و غیره) آسیب پذیریهای قابل توجهی دارد که اغلب اصلاح نمیشوند.

- سازمانها به ندرت سرویسهای متصل را برای نظارت بر امنیت و تشخیص نفوذ پیشگیرانه ایجاد میکنند.

- دادههای ذخیره شده در سرورها و سیستمهای فایل به ندرت رمزگذاری میشوند.

- زیرساخت پشتیبان متصل به شبکه خود به یک هدف دارای اولویت برای کلاهبرداران تبدیل میشود.

- تکثیر دادهها در یک سایت دوم (به عنوان مثال سایت پشتیبان) فقط باعث گسترش مشکل میشود.

- فرآیندهای بازیابی با استفاده از نوارها میتواند هفتهها طول بکشد در حالی که زیانهای مالی ناشی از حمله باجافزاری هر روز بیشتر از قبل میشود.

- طرحهای بیمه سایبری بسیار پیچیده هستند و تنها بخش کوچکی از زیانهای احتمالی را پوشش میدهند.

فوریت به کارگیری روشهای جدید برای انجام کارها

ابتدا باید کمی تامل کنیم تا بهتر متوجه شویم این حملات چگونه شکل میگیرند و گسترش مییابند. با دانستن اینکه حملات به طور مداوم در حال پیشرفت و تکامل هستند، لازم است یک رویکرد حفاظتی جهانی و پویا در نظر بگیرید. ما باید آگاهی و آموزش کارمندان را افزایش دهیم و به طور منظم رویههای در معرض خطر را که اغلب منجر به گسترش حملات به سایر همکاران یا شبکه از طریق عدم آمادگی برای مدیریت چنین حادثهای میشود، بررسی کنیم.

از منظر فناوری، برخی از نوآوریهای امنیتی در شناسایی، جداسازی و خودکارسازی مکانیسمهای دفاعی برای محدود کردن دامنه حملات بسیار مفید هستند. آنها سرعت بازیابی سیستم و اطلاعات را هم افزایش میدهند.

اجازه دهید موضوع را با یک مثال روشنتر کنیم:

از نظر حفاظت از دادهها، سازمانها به طور کلی از یک استراتژی چند لایه یا چند سطحی استفاده میکنند. دادههای تجاری بر اساس ارزش، سطح اهمیت (RTO/RPO)، سن، هزینه، سیاستهای شرکت و سطح عملکرد، در دسترس بودن یا امنیت مورد نیاز طبقه بندی میشوند. سپس از سیاستها و فناوریهای نرمافزاری برای تسهیل انتقال دادهها به لایههای زیرساختی مختلف استفاده میشود، یعنی:

- منبع ذخیره اصلی (Primary storage)

- ذخیرهسازی ثانویه (Secondary storage)

- محافظت نواری (Tape protection)

- ابر(Cloud)

حداقل دو تا از این لایهها استفاده میشود. لایههای ذخیرهسازی اولیه و ثانویه اغلب در مرکز داده شرکت قرار دارند. این دادههای ذخیره شده روی راهکارهای مبتنی بر فلش یا دیسک، دسترسی مؤثر و بازیابی سریع را در صورت نیاز تضمین میکند.

با افزایش حجم دادهها و سخت شدن مدیریت آنها، بسیاری از شرکتها از واحدهای ذخیرهسازی ثانویه استفاده میکنند. اینها مجهز به فناوریهای فشردهسازی و حذف دادههای تکراری هستند تا بتوانند حداکثر داده را ذخیره کرده و در عین حال از فضای ذخیرهسازی کمتری استفاده کنند. با این وجود، آستانههای گسترش اطلاعات و دادهها که هر روز در حال گسترش هستند، تیمهای فناوری اطلاعات را مجبور میکند تا به طور منظم این واحدهای تخصصی را با ارسال دادهها به یک رسانه ذخیرهسازی طولانیمدت آزاد کنند. برای این منظور، برخی از کسبوکارها از کتابخانهها و سیستمهای نوار استفاده میکنند، در حالی که برخی دیگر از سازمان به صورت فعالانهای از Cloud استفاده میکنند.

بنابراین چالشی که وجود دارد، گسترش مناسب مدیریت امنیت داده به هر یک از این لایهها با استفاده از یک رویکرد ساده، سازگار و یکپارچه است. این گسترش مدیریت امنیت دادهها باید همزمان با برآورده شدن انتظارات گروههای تجاری در مورد سطوح هدفمند خدمات (SLA)، اهداف نقطه بازیابی (RPO) و اهداف زمان بازیابی (RTO) به انجام برسد.

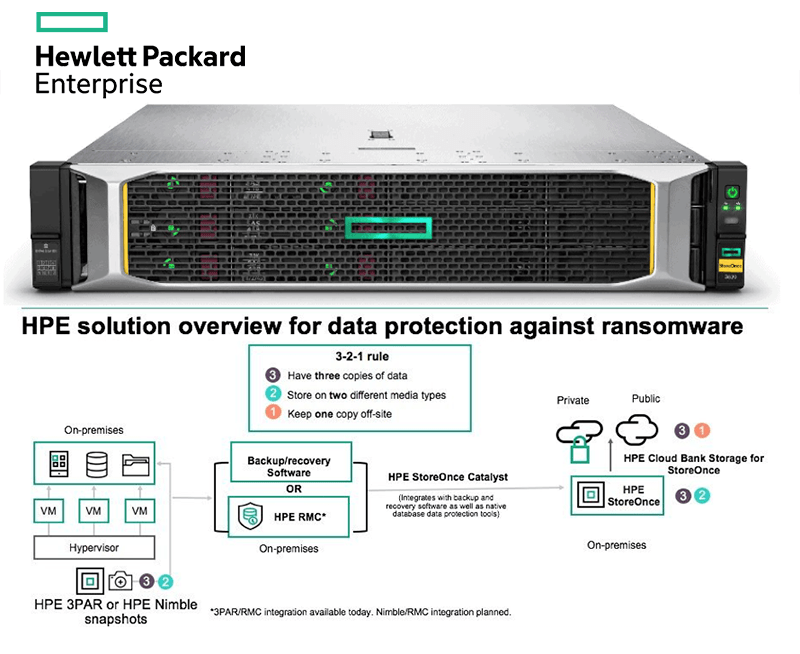

قانون ۱-۲-۳

بسیاری از شرکتها از قانون ۱-۲-۳ پیروی میکنند که شامل موارد زیر است:

- همیشه ۳ نسخه از دادهها را نگه دارید.

- نگهداری ۲ نسخه از دادهها در محل، در دو رسانه مختلف: یک واحد ذخیرهسازی اولیه مانندHPE 3PAR یا سیستم دیسک هوشمند یا راهکار HIC-vSAN و یک واحد حذف موارد تکراری تخصصی مانند HPE StoreOnce.

- ذخیره ۱ کپی از دادههای تکثیر شده خارج از سایت در واحد دیگری مانند یک دستگاه مثل HPE StoreOnce، یک کتابخانه نوار مانند StoreEver یا ابر مانند HPE Cloud Bank، Azure، AWS. این سیاست ذخیرهسازی باید بر اساس RPOها و RTOهای هدفگذاری شده باشد.

اصول vault بازیابی سایبری

برخلاف زیرساختهای پشتیبان گیری یا یک سایت پشتیبان کامل، یک vault بازیابی سایبری راهکاری است که به طور خاص بر محافظت از دادههای ضروری و بازیابی آنها در صورت حمله سایبری متمرکز است.

- حیاتیترین مجموعه دادهها و دادههای پیکربندی سیستم از قبل شناسایی شدهاند.

- این دادههای حیاتی در یک vault الکترونیکی خارج از بقیه شبکه، بدون پیوند IP خارجی به vault، جدا میشوند.

- سیاستهای نرمافزاری خودکار برای رمزگذاری و همگامسازی دادهها یک بار در روز از طریق تکرار، برای شکستن پیوند بین هر دنباله (Air Gap) استفاده میشود.

- نرمافزار پشتیبان هدف، تکرار و همچنین تجزیه و تحلیل مستمر امنیت و یکپارچگی دادههای بیکار را مدیریت میکند.

- دادههای ذخیرهشده خارجی در خزانه رمزگذاری شده و از طریق حسابهای دسترسی مجزا برای کاربران مجاز تعیینشده توسط شرکت مدیریت میشوند.

- کپیهای تصویر طلایی نیز برای سیستمهای اصلی کسبوکار و کدهای منبع اجرایی برنامههایی که برای تسریع بازیابی حیاتیترین در نظر گرفته میشوند، نگهداری میشوند.

اصول متفاوتی که هنگام ایجاد یک vault بازیابی سایبری به کار میروند، از رویکرد بندر پناهگاه (Shelter Harbor) سرچشمه میگیرند، که از مجموعهای از قوانین و شیوههای امنیتی اثباتشده و مدرن تشکیل شده است. هدف این رویکرد تضمین اطمینان از یکپارچگی سیستمهای مالی در سراسر دنیا است.

مقابله با حملات با راه حل HPE StoreOnce

هدف HPE کمک به کسب و کارها برای به حداقل رساندن مخاطرات خود با ارائه یک راهکار ساده و یکپارچه end-to-end است. راهکار HPE StoreOnce با معماری کسبوکار شما به عنوان یک فناوری ذخیرهسازی ثانویه ادغام میشود. این راهکار بین سیستمهای ذخیرهسازی اولیه و ادغامهای نرمافزاری دادههای تکراری، سیستمهای کتابخانه نوار یا سرویسهای ارائهدهنده Cloud مانند HPE Cloud Bank، AWS یا Azure برای نگهداری طولانیمدت دادهها قرار میگیرد.

راهکار HPE StoreOnce Catalyst که یک پروتکل اختصاصی HPE است، اجازه میدهد تا دادهها توسط یک الگوریتم هوشمند (HPE Virtual Lock) ذخیره و رمزگذاری شوند، بنابراین دادهها را در برابر هر نوع حمله باج افزار مصون میکند. فناوری HPE StoreOnce در سناریوهای مختلف معماری با یک، دو یا چند سایت ROBO برای پیاده سازی اصول vault بازیابی سایبری و اطمینان از سطح بهینه حفاظت استفاده میشود. انواع خدمات این فناوری شامل راهکارهای محلی یا سناریوهای سودمند ابری است.

بهترین روشها برای محافظت در برابر حملات باج افزار

به طور طبیعی، اطلاعات فوق در مورد حفاظت از دادهها و vaultهای بازیابی سایبری تنها یکی از جنبههای مبارزه با حملات باجافزار است. بسیاری از عناصر دیگر وارد بازی میشوند و به همان اندازه مهم هستند و باید در نظر گرفته شوند. در اینجا چند عنصر از این قبیل وجود دارد:

- از کاربرد سیستماتیک و خودکار وصلههای نرمافزاری موجود برای آسیبپذیریهای شناخته شده در ایستگاههای کاری مشتری، شبکه و محیطهای سرور اطمینان حاصل کنید.

- اطمینان حاصل کنید که ایستگاههای کاری مشتری به طور موثر در برابر باج افزار و سایر بدافزارها (به عنوان مثال با استفاده از مجموعه حفاظتیVMware CarbonBlack محافظت میشوند.

- امکان مجازی سازی ایستگاههای کاری را برای متمرکز کردن مدیریت داده و کنترل امنیت ایستگاه کاری از مرکز داده خود ارزیابی کنید. برای این منظور میتوانید از ابزارهای مثل VDI VMware Horizon استفاده کنید.

- یک راهکار فایروال سازمانی هوشمند با خدمات تشخیص نفوذ مدیریت شده (مانند شبکههای پالو آلتو) پیاده سازی کنید.

- به طور منظم نقاط ضعف امنیتی احتمالی را با اعضای تیم IT داخلی خود بررسی کنید.

- برای محدود کردن دامنه حمله از روش تقسیم بندی شبکه (ریز تقسیم بندی) و جداسازی زیرشبکه استفاده کنید. برای این کار میتوانید از ابزارهایی مثل VMware NSX-T استفاده کنید.

- مطمئن شوید که آسیبپذیریهایی مانند Zerologonthat را برطرف کنید که میتوانند در صورت عدم اعمال وصلهها، تصاحب دامنه Active Directory را تسریع کنند.

- زیرساخت اکتیو دایرکتوری خود را بررسی کنید تا مطمئن شوید که به خوبی محافظت شده و به خوبی در سطوح مجزا بر اساس اهمیت نقش، طراحی شده است.

- اطمینان حاصل کنید که پشتیبان گیری از دادهها روزانه انجام میشود، در حالت ایده آل طبق قانون ۱-۲-۳.

- اطمینان حاصل کنید که یک کپی از این دادهها رمزگذاری شده و در یک vault بازیابی سایبری خارجی که از شبکه تجاری جدا شده است ذخیره میشود.

- روشهای تست فرآیند بازیابی سیستم و دادهها را به طور منظم انجام دهید. (حداقل چهار بار در سال)

- به پیشرفت و بهروز رسانی شیوههای امنیتی خود بر اساس تجزیه و تحلیل روند و ماهیت در حال تحول حملات ادامه دهید.

قدم بعدی

مهم نیست که تیم شما در چه مرحلهای قرار دارد، اعضای گروه خدمات حرفهای میتوانند به شما کمک کنند و با پرسیدن سؤالات درست شروع کنند و شما را در هر مرحله راهنمایی کنند. با استفاده از راهکارهای یک ارائه دهنده خدمات حرفهای میتوانید از کسبوکار خود در مقابل حملات باجافزارها محافظت کرده و از گسترش عوارض یک حمله سایبری جلوگیری کنید.